Al navegar por internet nos encontramos con una variedad infinita de contenido que ha aumentado significativamente el tiempo que pasamos sumergidos en él. Cada vez es son más los servicios que nos solicitan una conexión, respondiendo a esta alta demanda los ciberdelincuentes has aumentado los riesgos inminentes con los que podemos encontrarnos cada día, uno de los viejos conocidos es el phishing.

Haciéndose visible por primera vez en 1996, el termino phishing proviene de la palabra inglesa fishing que significa “pescar”, podemos encontrar múltiples definiciones, pero en nuestro caso tomaremos como principio la redactada por la UNAM (2019):

El phishing consiste en el envío de mensajes (anzuelos) a una o varias personas, recurriendo a la suplantación de la identidad de una empresa o entidad pública con el objetivo de persuadir a la futura víctima para revelar sus datos personales o financieros que involucran nombres de usuario y contraseñas, la información se usara posteriormente con fines maliciosos.

Los ataques de phishing utilizan la ingeniería social para conseguir que la víctima pique el “anzuelo”, la suplantación de identidad ayuda a legitimar el mensaje que puede ser enviando mediante una variopinta cantidad de vectores, desde su origen el correo electrónico se posiciona como el gran favorito, pero el límite es la imaginación del atacante, una vez se ha conseguido que la víctima haga lo que el phisher quiere se puede ver conseguido su objetivo.

Vectores de ataque.

El medio de ataque más común como ya lo hemos mencionado es el correo electrónico en este caso se pueden realizar campañas para atacar a múltiples personas o ir dirigido a un individuo u organización en concreto (Spear phishing). Pero nuevos canales se han abierto ya que ahora “Los sitios de redes sociales se convirtieron en un objetivo principal de phishing” (Malwarebytes,2021). Las páginas web pueden ser usadas por los ciberdelincuentes ya que sitios legítimos pueden dirigir a uno malicioso o directamente el atacante crea una página con este fin que atrae a los incautos. SMS(Smishing), llamadas telefónicas (Vishing) son usados para realizar estafas y engaños con el uso de la suplantación de identidad.

Objetivos, alcanzando la meta o la primera de muchas.

Los principales objetivos que persigue esta técnica son: la extracción de datos personales, este puede ser el comienzo de un ataque más complejo ya que solo el atacante conoce que uso le dará a esta información, propagar software malicioso, para este fin es antes la cantidad que la calidad, suplantación de identidad, la intención es explotar todos los privilegios a los que tienen acceso la víctima, ejecución de engaños para obtener beneficios económicos.

Características importantes.

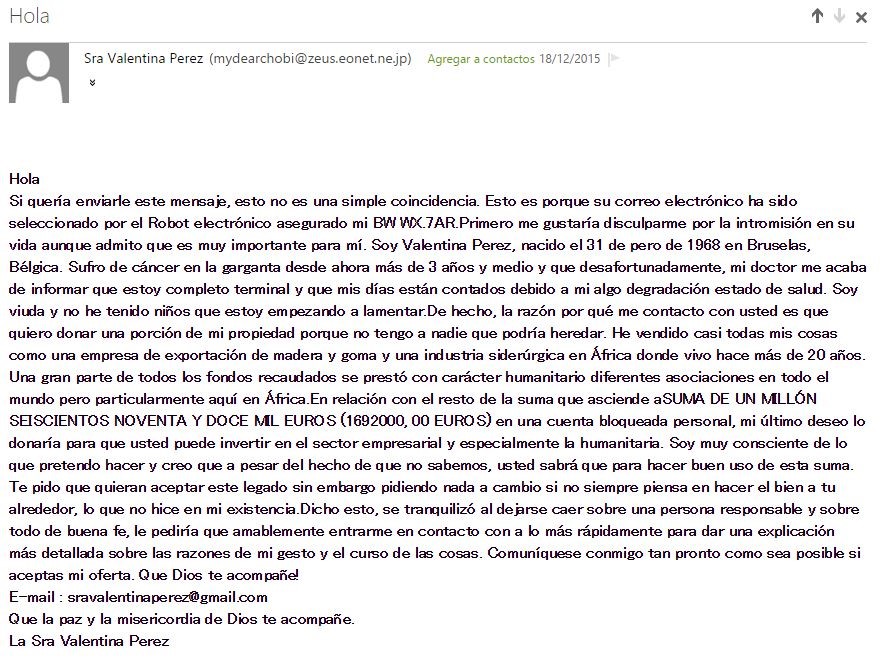

El phishing es una técnica flexible, puede servir tanto para uno como para muchos, es barato y fácil de hacer; un ejemplo de esto son las estafas nigerianas.

Como se aprecia en la imagen no es más que un correo simple, puede o no contener logos, firmas o membretes, para realizarlo solo se necesita un poco de imaginación, una conexión a internet y una dirección de correo electrónico. Esto nos lleva a concluir que “el phishing es la forma más sencilla de ciberataque y, al mismo tiempo, la más peligrosa y efectiva” (Malwarebytes, 2021).

Algunas recomendaciones a tener en cuenta para evitar ser “enganchado”.

- La primera comprobación para detectar este fraude es tu nombre. Si no va dirigido a ti con tu nombre y apellidos, solo hay que borrarlo.

- No confiar en ningún correo que solicite información personal de cualquier índole.

- En caso de recibir un correo o llamada telefónica de una entidad bancaria que solicite tus datos, confirma su legitimidad con tu banco.

- Siempre desconfía de las promociones que son demasiado buenas para ser verdad.

- Verifica la redacción de los correos, mensajes, etc. Las faltas de ortografía y redacción pueden delatar la trampa.

- No acceder a enlaces ni descargar archivos adjuntos en medios no familiares.

- Comprobar la URL de la página antes de ingresar cualquier dato.

- Tener actualizado, antivirus, sistema operativo y navegador.

- Consulta la información del certificado digital por medio del “candado” localizado al lado izquierdo de la URL.

Conclusiones.

El phishing no perderá su fuerza, ofrece demasiados beneficios a los atacantes, pero podemos estar preparados y prevenir caer en la trampa. Es importante estar alerta, subir la guardia y desconfiar, en caso de toparte con algún intento de ataque de este tipo, difúndelo para que las personas menos informadas se enteren y haya menos víctimas.

Referencias.

https://www.osi.es/es/actualidad/blog/2016/03/15/el-phishing-la-moda-que-nunca-pasa

https://es.malwarebytes.com/phishing/

https://revista.seguridad.unam.mx/numero-02/pescando-informaci%C3%B3n-phishing

https://www.incibe.es/protege-tu-empresa/blog/phishing-no-muerdas-el-anzuelo

http://www.ii.unam.mx/es-mx/AlmacenDigital/CapsulasTI/Paginas/phishing.aspx